Lampa na wrzody

27 lipca 2018, 05:00W Wielkiej Brytanii powstało urządzenie, które za pomocą światła leczy przewlekłe owrzodzenie.

Internet czeka rewolucja?

26 czerwca 2008, 09:32Wkrótce odbędzie się głosowanie, które może zdecydować o kształcie Internetu przyszłości. ICANN, organizacja zarządzająca nazwami domen, ich strukturą oraz prowadząca nadzór nad systemem DNS, zdecyduje, czy powinno się zliberalizować zasady rejestrowania domen najwyższego rzędu.

Robot wszystko umyje...

18 lipca 2013, 08:58Przed malowaniem Sydney Harbour Bridge przechodzi gruntowne czyszczenie pneumatyczne. Zajmują się tym 2 autonomiczne roboty, które skanują elementy konstrukcyjne, tworzą sobie mapę 3D i wyliczają, jakiej siły trzeba użyć do usunięcia starej farby i rdzy.

Będzie łatwiej tworzyć GMO?

20 lipca 2009, 20:41Naukowcy z Iowa State University opracowali skuteczną metodę precyzyjnej modyfikacji materiału genetycznego komórek roślinnych. Ich pomysł opiera się na celowym wywołaniu uszkodzeń w DNA komórek docelowych i wstawieniu w ich miejsce specjalnie przygotowanej nici DNA zawierającej gen odpowiedzialny za nową cechę organizmu.

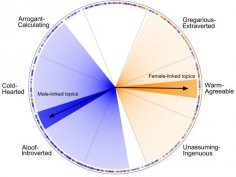

Język płci na Facebooku

30 maja 2016, 11:00Analiza słów wykorzystywanych przez ponad 65 tys. użytkowników Facebooka w ok. 10 mln wiadomości wykazała, że kobiecy język jest cieplejszy i bardziej ugodowy niż język mężczyzn. Algorytmy Amerykanów i Australijczyków potrafiły trafnie przewidzieć płeć autorów wypowiedzi aż w 90% przypadków.

Paliwo z kokosów

9 maja 2007, 09:48Mieszkańcy należącej do Papui-Nowej Gwinei wyspy Bougainville budują minirafinerie i produkują w nich olej kokosowy, który wkrótce zastąpi tam diesla. Wszyscy mieszkańcy dokonali już wyboru: zasilają swoje pojazdy mechaniczne i generatory prądu nietypowym, lecz tanim paliwem.

Jak ocenić stopień skażenia gleby ropą naftową

11 czerwca 2010, 11:23Po katastrofie w Zatoce Meksykańskiej szybkie określanie stopnia zanieczyszczenia gleby ropą stało się palącą sprawą. Zespół trzech amerykańskich placówek badawczych opracował nową metodę, nie wymagającą badań laboratoryjnych.

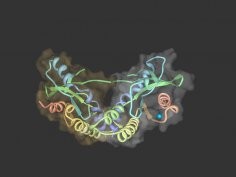

Zaatakowali raka dzięki „inteligentnej” nanocząstce

22 stycznia 2019, 10:05Powstrzymanie komórek nowotworowych przed zablokowaniem układu odpornościowego, za co przyznano tegoroczną Nagrodę Nobla, to tylko jedna z metod immunoterapii przeciwnowotworowej. Naukowcy z Vanderbilt University opracowali właśnie inną metodę, która pobudza komórki układu odpornościowego do walki z nowotworem. Specjalna nanocząstka pomyślnie przeszła wstępne testy na tkance ludzkiego czerniaka.

Elektrody powstrzymują głód

27 czerwca 2008, 00:54Specjalny rodzaj implantu, stworzony we współpracy z lekarzami z amerykańskiego szpitala Mayo Clinic, oferuje nową metodę operacyjnego leczenia otyłości. Opublikowane niedawno wyniki jego testów są bardzo obiecujące.

Ataki na MS Office to dopiero początek?

31 marca 2014, 10:48Użytkownicy MS Worda i Excela stali się celem ataków nowej zaawansowanej rodziny szkodliwego kodu o nazwie Crigent. Szkodniki te trafiają na komputer użytkownika jako zainfekowane pliki Worda lub Excela. Mogą być one wgrane przez inny szkodliwy kod lub też pobrane przez ofiarę. Gdy zostaną otwarte pobierają dwa dodatkowe fragmenty kodu z dwóch znanych serwisów zapewniających anonimowość: Tor i Polipo - informuje Alvin John Nieto z firmy Trend Micro